Attacco hacker: cosa può succedere e come proteggere il tuo telefono

Hai ricevuto il messaggio che il tuo iPhone o il tuo smartphone è stato hackerato. Ma cosa può fare un hacker nel tuo telefono? Quali rischi si corrono? E come si può prevenire un hackeraggio informatico? Ecco come si possono riconoscere, come ci si comporta in questi casi e quali contromisure si possono mettere in atto per difendersi dagli attacchi informatici.

Le cronache riportano ciclicamente imprese che sembrano appartenere più a film di James Bond che alla vita reale eppure sono realissime. Virus informatici che si attivano a distanza di anni, database violati, intercettazioni di ogni tipo. La nostra dipendenza sempre più marcata da computer, telefoni e altri apparecchi elettronici è manna per chi la vuole sfruttare per scopi illeciti. Ma questo non vuol dire che tutte le tecniche di hackeraggio oggi conosciute saranno dispiegate contro di noi, anzi.

Torna all'inizioCosa può fare un hacker nel telefono o nel pc

Dipende da chi sei. Anche le azioni di hackeraggio infatti sono sottoposte all’analisi del rapporto tra risultato che si vuole ottenere e sforzo necessario per ottenerlo. Se sei un agente segreto di una nazione in guerra, la possibilità che il tuo telefono venga usato per spiarti è concreta, ma per me che sono semplicemente il giornalista che sta scrivendo questo articolo lo è assai meno. È più probabile che qualcuno richieda un’attività di dossieraggio nei confronti di uno degli eredi di un impero industriale che non nei confronti di un impiegato con una casetta al mare, è così via.

Questo non vuol dire che noi persone comuni siamo del tutto al riparo dalle attività dei malintenzionati: non saremo l’obiettivo di attacchi mirati direttamente a noi ma possiamo pur sempre rimanere vittime di attacchi in cui si spara nel mucchio per colpire qualcuno a caso. Questo però significa che difendersi è relativamente più facile: qui infatti entra in gioco anche un altro meccanismo chiave, ovvero il livello delle nostre protezioni relativo alla protezione altrui.

Se ci sono due macchine uguali posteggiate una di fianco all’altra, una chiusa correttamente e l’altra col finestrino aperto e le chiavi inserite nel quadro, il ladro d’auto si concentrerà su questa. La stessa cosa vale per gli attacchi informatici: se tutt’oggi basta una mail con un link per far cadere in trappola migliaia di persone, i malintenzionati non avranno bisogno di sprecare risorse per impiegare le tecniche più sofisticate.

Chi è l’hacker: non sempre quello che crediamo

Nell’immaginario popolare alimentato da film e giornali l’hacker cattivo è una specie di genio dell’informatica, che dal suo covo oscuro e pieno di computer lontano migliaia di chilometri da casa nostra ci attacca senza nemmeno sapere chi siamo e senza che noi sappiamo chi sia lui, entra nei nostri conti bancari, fruga tra i nostri segreti, ruba la nostra identità digitale…

Questo può anche essere vero, ma uscendo dalla realtà romanzata ci sono altre figure che possono attaccare le nostre difese informatiche: le persone che conosciamo. Andare in pausa pranzo in ufficio lasciando il telefono incustodito sulla scrivania o il computer acceso senza che sia necessaria una password per accedervi è uno degli anelli più deboli della nostra catena di protezione informatica.

Con questo non vogliamo dire che tutte le persone che ci circondano siano dei potenziali malfattori, anzi per fortuna la maggior parte delle persone sono oneste, ma resta il fatto che, se c’è una persona al mondo intenzionata a mettere il naso proprio nel nostro telefono, è più probabile che sia una persona che conosciamo bene piuttosto che uno sconosciuto. È una realtà di cui bisogna tener conto quando si parla di proteggere i propri dati.

Torna all'inizioIl tuo telefono è stato hackerato?

Mentre usi lo smartphone potrebbe capitarti di ricevere messaggi allarmanti del tipo “il tuo telefono è stato hackerato”, “il tuo iPhone è stato hackerato” e similari. Sono messaggi falsi, che puntano a spaventarti e farti cliccare su link che, quelli sì, potrebbero poi far installare sul tuo telefono virus e altri programmi maligni. In altre parole, questi messaggi non sono il segno che il tuo telefono è stato hackerato, ma sono essi stessi un tentativo di hackerarlo.

Queste tecniche sono note come “phishing”: si tratta di attacchi informatici che hanno bisogno dell’aiuto della vittima per essere messi in atto. Un tempo si basavano solo su messaggi ingannevoli contenuti nelle mail, oggi le stesse tattiche vengono usate anche su whatsapp, facebook messenger, instagram, telegram e su qualunque altro mezzo di comunicazione informatica, ma possono apparire anche navigando in certi siti oppure utilizzando certe app (tipicamente app di giochini gratuiti che mostrano pubblicità).

Torna all'inizioCome proteggere il telefono e il pc dagli hacker

Dopo tutte queste premesse, veniamo ai consigli pratici:

- Assicurati di avere sempre aggiornati il sistema operativo e i programmi che usi, sia sul Pc che sul telefono (vedi immagine sopra).

- Sul Pc è indispensabile installare un antivirus e tenerlo aggiornato: a questo link puoi vedere qual è il migliore del nostro test sugli antivirus. Esistono anche antivirus per smartphone (qui i migliori): non sono così indispensabili come sul Pc ma male non fanno.

- Non installare più di un antivirus. Installarne due non solo non aggiunge sicurezza, ma può addirittura peggiorare la situazione.

- Limita il numero di programmi e app che installi sul Pc e sul telefono, cerca di usare solo programmi e app di nota affidabilità. Sul telefono installa solo app dagli store ufficiali Google Play e App Store.

- Non usare la stessa password in tutti i siti in cui sei iscritto. Considera l’uso di un buon gestore di password: qui puoi trovare il test sui migliori password manager.

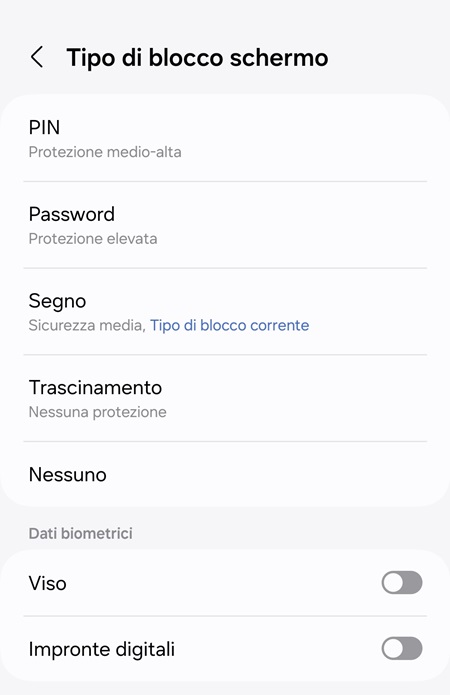

- Attiva almeno una protezione di base nel tuo telefono (un codice numerico, oppure sugli Android il codice “a gesto”), così che nessuno possa accedervi al volo se lo lasci incustodito per qualche secondo.

Telefono hackerato cosa fare

- Usa con parsimonia i metodi di protezione basati sulle tue caratteristiche fisiche come il riconoscimento del volto (che comunque non sempre funziona) o l’impronta digitale: in caso di violazione informatica una password si può sempre cambiare, la tua impronta digitale no.

- Nel dubbio, non cliccare. Quando ricevi messaggi allarmanti, o che ti confondono, prenditi sempre un po’ di tempo prima di cliccare per cercare di capire esattamente cosa sta succedendo e se non sei sicuro non cliccare, ma chiedi consiglio a qualche amico o parente più avvezzo a questioni informatiche.

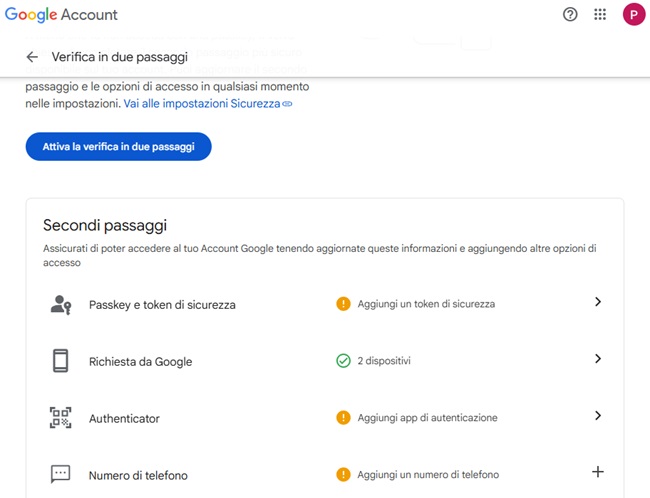

- Nei siti più importanti dove è possibile farlo (la mail, i social network, quelli che usi per movimentare denaro) attiva la protezione a due fattori, quel sistema per il quale non basta inserire la password ma ci vuole anche un codice che riceverai sul tuo telefono. Fai però attenzione a non perdere l’accesso al telefono, perché in tal caso riuscire ad accedere ai tuoi account potrebbe diventare complicato.

Hackeraggio informatico: fai una copia dei dati

Tutte le misure descritte nel paragrafo precedente sono volte a evitare intrusioni nel tuo computer e nel tuo telefono. Facendo un paragone con la sicurezza in auto, servono a evitare di fare un incidente. Purtroppo però ogni tanto gli incidenti capitano e per questo è bene assicurarsi di avere messo in atto accorgimenti per minimizzarne le conseguenze. In automobile uno di questi accorgimenti è l’airbag, quando si tratta di sicurezza informatica è il backup, ovvero una copia del contenuto dei tuoi dispositivi. Qui ti spieghiamo come fare il backup di un telefono Android.

Può essere una copia integrale (che però richiede più spazio) o solo parziale, del contenuto che ti è più caro, per esempio le fotografie o i documenti di lavoro. Assicurati di averne una copia sempre aggiornata in un luogo separato dai tuoi dispositivi (un hard disk esterno o un servizio cloud come Dropbox o Microsoft OneDrive), così che se per qualche motivo l’originale andasse perso (che sia un attacco informatico o la perdita del telefono non importa) potrai ripristinarlo senza troppi danni.

Come riconoscere i messaggi pericolosi

Il modo migliore per difendersi dal phishing o da altri messaggi sospetti è quello di cancellare immediatamente il messaggio senza mai rispondere, cliccare su link o scaricare programmi allegati. Ma come si fa a riconoscere un messaggio di phishing da uno vero? Ecco i trucchi per smascherare i tentativi di truffa e vivere il web in tranquillità.

- Utilizza il buon senso. Se un messaggio chiede informazioni personali, può darsi che sia un modo per raccogliere indizi su di te e indovinare le tue password. Tieni poi a mente che le banche non mandano mai messaggi email o via chat in cui chiedono dati confidenziali. Lo stesso vale per proposte allettanti di ogni genere: se è troppo bella per essere vera, probabilmente è falsa.

- Datti il tempo di riflettere prima di cliccare. E nel dubbio, non farlo. Esistono tecniche per far sì che una email sembri inviata da un indirizzo diverso da quello reale (per esempio, sembra che il mittente sia la tua banca ma in realtà è tutt’altro). È anche possibile inserire nel messaggio un link del tipo www.sitoufficiale.it, che in realtà porta da un’altra parte. Se usi il pc te ne puoi accorgere portando il mouse sul link (attenzione a non cliccare): nella parte in basso a sinistra della finestra vedrai l’indirizzo a cui realmente manda quel link.

- Attiva gli avvisi sul cellulare. Le banche ti consentono di attivare un sistema di avvisi automatici: ogni volta che viene effettuato un addebito sulla tua carta, ti arriverà un messaggio sul cellulare. In questo modo puoi riconoscere subito un utilizzo fraudolento e bloccare tempestivamente la carta. È utile anche controllare regolarmente i propri estratti conto.

- Stai attento agli sconosciuti. Se ricevi messaggi da mittenti sconosciuti o servizi che non hai attivato, non indirizzati esplicitamente a te o il cui contenuto è privo di senso, si tratta di spam. Non cliccare sui link presenti in queste email, nemmeno per curiosità. E non partecipare alle catene di Sant’Antonio. Entrambi i sistemi sono usati per confermare l’esistenza di indirizzi email (tra i milioni costruiti a caso dai phisher). Se abbocchi riceverai sempre più messaggi.

- Digita l’indirizzo correttamente. Esistono numerosi siti con nomi molto simili a quelli di siti famosi o istituzionali (per esempio: facebok.com - con una O sola - o ancagenerali.it, senza la B iniziale). Siccome possono anche essere veicolo di phishing, la cosa migliore è digitare una volta l’indirizzo della tua banca, facendo attenzione a scriverlo correttamente, e poi salvarlo tra i preferiti del browser per il futuro.

- Controlla gli indirizzi internet. La parte dell’indirizzo che identifica il proprietario del sito è quella subito prima del .com (ma anche .it, . org e così via). Per esempio: www.intesasanpaolo.com è un sito di proprietà di Intesa Sanpaolo, mentre www.intesasanpaolo.abc123.com appartiene al proprietario del sito abc123, che potrebbe non avere nulla a che fare con il gruppo bancario. Tieni presente, poi, che se un sito inizia con https:// preceduto da un lucchetto è un sito sicuro. Qui trovi un articolo con tutti i suggerimenti per capire se un sito è sicuro.

Hai subito una truffa? Ecco cosa fare

- Se hai ricevuto un sms truffaldino o una mail di phishing, la prima cosa da fare è inviare una segnalazione alla Polizia postale e (se la il messaggio sembra provenire dalla tua banca) avvisa anche il tuo istituto di credito, eviterai così che altre persone possano cadere nella trappola;

- Se hai subito una perdita economica a causa di una truffa, ricorda che la banca è sempre responsabile dei malfunzionamenti dei propri sistemi: questo significa che non può addebitare al cliente gli utilizzi fraudolenti della sua carta o dell'home banking (a meno che non venga dimostrata la colpa o il dolo del cliente);

- Nel caso di truffa in cui risultino disposti bonifici fraudolenti o effettuati pagamenti dal tuo conto online o dalla tua carta, dopo averli bloccati fai subito un reclamo per iscritto alla banca o all'emittente della carta e chiedi il rimborso delle somme addebitate frutto di truffa;

- Se la banca non risponde entro 15 giorni lavorativi dal ricevimento del reclamo o se risponde negativamente, non rimane che fare un ricorso all'Arbitro bancario e finanziario.